- أربع حملات من برامج trojan المصرفية على نظام Android تستهدف مئات التطبيقات المالية والاجتماعية

- البرامج الضارة تخفي الأيقونات، تمنع الإزالة، وتعرض شاشات تسجيل دخول مصرفية مزيفة

- بث شاشة حي يسمح للمهاجمين بمراقبة النشاط والتقاط خطوات المصادقة

تتبع الباحثون الأمنيون أربع حملات من برامج trojan المصرفية على نظام Android تعتمد على الخداع والتخفي وإخفاء أيقونات التطبيقات لتبقى مخفية عن الأنظار بعد التثبيت.

يقول الباحثون في Zimperium إن الحملات، التي تحمل أسماء RecruitRat وSaferRat وAstrinox وMassiv، تستهدف بشكل جماعي أكثر من 800 تطبيق مصرفي و cryptocurrency ووسائل التواصل الاجتماعي.

النطاق المحتمل واسع لأن العديد من التطبيقات المستخدمة بشكل شائع لديها مليارات التنزيلات، على الرغم من أن الإصابات الفعلية من المحتمل أن تكون بالآلاف بدلاً من المليارات.

تستمر المقالة أدناه

تقنيات التثبيت المعقدة بشكل متزايد

يلاحظ الباحثون أن المهاجمين يعتمدون بشكل كبير على خداع المستخدمين، بدلاً من استغلال الثغرات التقنية فقط. يتم توجيه الضحايا إلى مواقع ويب مزيفة مت disguised كمنصات توظيف أو خدمات بث أو تنزيلات برامج تبدو شرعية من الوهلة الأولى.

بعض الحملات تقلد منصات التوظيف، مما يدفع الضحايا لتنزيل تطبيق كجزء من عملية توظيف مزعومة، بينما تعد حملات أخرى بالوصول المجاني إلى محتوى البث المتميز. هذا يقود المستخدمين إلى تحميل برامج ضارة من مصادر غير رسمية.

لقد أصبحت تقنيات التثبيت أكثر تعقيدًا، مع استخدام العديد من الهجمات لأساليب تسليم متعددة المراحل تخفي الحمولة الضارة الحقيقية داخل ملف آخر.

تتضمن إحدى التكتيكات تقليد شاشات التحديث الرسمية، بما في ذلك التخطيطات التي تشبه واجهة Google Play، لتقليل الشكوك أثناء التثبيت.

بمجرد أن تصبح نشطة، غالبًا ما تطلب البرامج الضارة أذونات إمكانية الوصول، مما يسمح لها بمراقبة الإجراءات، وقراءة محتوى الشاشة، ومنح نفسها امتيازات إضافية دون معرفة واضحة من المستخدم.

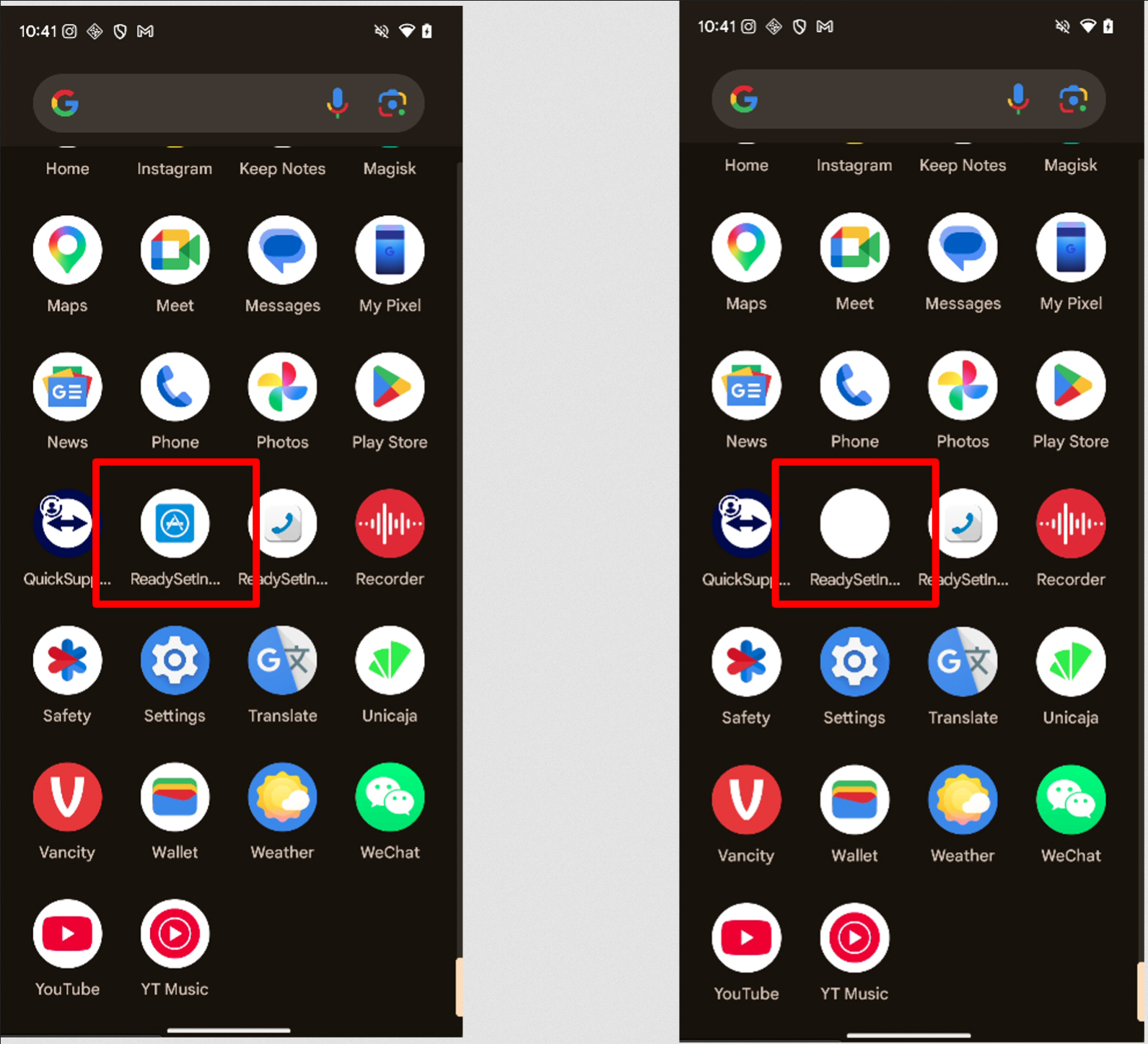

تسمح ميزة خادعة بشكل خاص لبعض المتغيرات باستبدال أيقونة التطبيق الخاصة بها بصورة فارغة، مما يجعل التطبيق “يختفي” فعليًا من درج تطبيقات الجهاز، مما يخلق ارتباكًا عندما يحاول المستخدمون تحديد موقع أو إزالة البرنامج.

تتداخل إصدارات أخرى مباشرة مع محاولات إلغاء تثبيت البرامج الضارة من خلال توجيه المستخدمين بعيدًا عن إعدادات النظام.

تلعب شاشة التراكب دورًا رئيسيًا في سرقة الاعتماد عبر جميع الحملات الأربع. يمكن أن تلتقط الشاشات المزيفة كلمات المرور والأنماط، بينما تجمع صفحات تسجيل الدخول المصرفية التقليدية اعتمادات المستخدمين أثناء تفاعلهم مع التطبيقات الشرعية.

حتى أن بعض المتغيرات تعرض رسائل “تحديث” ملء الشاشة تمنع التفاعل العادي أثناء حدوث الأنشطة في الخلفية.

إلى جانب سرقة الاعتمادات، تنقل العديد من الأسر ازديات المحتوى الحي إلى خوادم بعيدة، مما يخلق تدفقًا بصريًا مستمرًا يسمح للمهاجمين بمراقبة النشاط والتقاط خطوات المصادقة في الوقت الحقيقي.

تربط قنوات الاتصال المشفرة الأجهزة المصابة بأنظمة القيادة المركزية التي تنسق الهجمات وتوزع التعليمات المحدثة.

يمكن لهذه الأنظمة إدارة آلاف الأجهزة المخترقة في وقت واحد، مما يجعل سرقة الأموال على نطاق واسع أسهل من التنظيم.

يقول الباحثون في Zimperium إن طرق التهرب المتطورة، بما في ذلك الحمولة المخفية والتلاعب الهيكلي في الملفات، تجعل الكشف أكثر صعوبة بالنسبة للأدوات الأمنية التقليدية.

تابع TechRadar على Google News و أضفنا كمصدر مفضل للحصول على أخبارنا وخدماتنا وآرائنا الخبيرة في موجزاتك.