المشكلة، كما أوضحها هاجيناه على صفحة GitHub الخاصة بـ TotalRecall، ليست في الأمن حول قاعدة بيانات Recall، التي يصفها بأنها “صلبة للغاية”. المشكلة هي أنه، بمجرد أن يتم توثيق المستخدم، يقوم النظام بتمرير بيانات Recall إلى عملية نظام أخرى تسمى AIXHost.exe، و تلك العملية لا تستفيد من نفس تدابير الأمان مثل بقية Recall.

“الخزنة صلبة،” يكتب هاجيناه. “شاحنة التسليم ليست كذلك.”

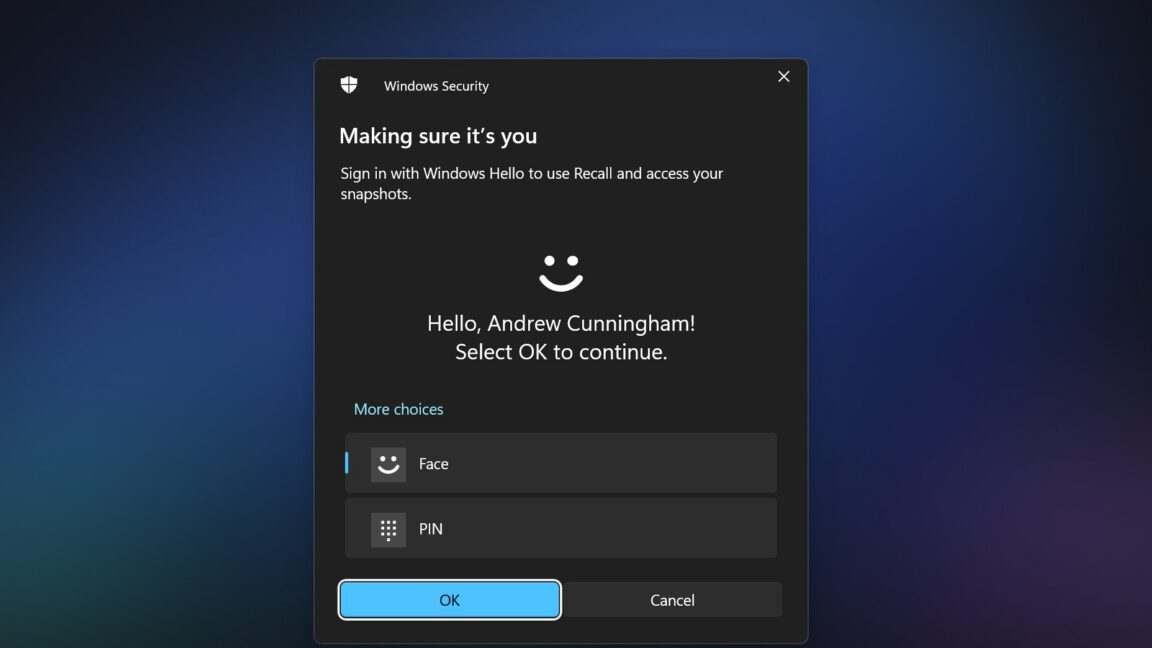

تستخدم أداة TotalRecall Reloaded ملفًا تنفيذيًا لحقن ملف DLL في AIXHost.exe، وهو ما يمكن القيام به بدون صلاحيات المسؤول. ثم تنتظر في الخلفية ليقوم المستخدم بفتح Recall وتوثيق الدخول باستخدام Windows Hello. بمجرد حدوث ذلك، يمكن للأداة اعتراض لقطات الشاشة، والنصوص المعالجة باستخدام OCR، وبيانات التعريف الأخرى التي ترسلها Recall إلى عملية AIXHost.exe، التي يمكن أن تستمر حتى بعد أن يغلق المستخدم جلسة Recall الخاصة به.

“لن تقوم منطقة VBS بفك تشفير أي شيء دون Windows Hello،” يكتب هاجيناه. “الأداة لا تتجاوز ذلك. إنها تجعل المستخدم يقوم بذلك، وترافقه بصمت عندما يفعل ذلك، أو تنتظر المستخدم ليفعل ذلك.”

يمكن القيام بعدد قليل من المهام، بما في ذلك التقاط أحدث لقطة شاشة من Recall، والتقاط بيانات تعريف مختارة حول قاعدة بيانات Recall، وحذف قاعدة بيانات Recall الخاصة بالمستخدم بالكامل، دون الحاجة إلى توثيق Windows Hello.

بمجرد أن يتم توثيقه، يقول هاجيناه إن أداة TotalRecall Reloaded يمكنها الوصول إلى كل من المعلومات الجديدة المسجلة في قاعدة بيانات Recall بالإضافة إلى البيانات التي سجلها Recall سابقًا.

خطأ أم لا، لا تزال Recall تعرض المخاطر

من جانبها، قالت مايكروسوفت إن اكتشاف هاجيناه ليس في الواقع خطأ وأن الشركة لا تخطط لإصلاحه. قام هاجيناه في الأصل بإبلاغ نتائجه إلى مركز استجابة الأمان التابع لمايكروسوفت في 6 مارس، وصنفت مايكروسوفت ذلك رسميًا كـ “ليس ثغرة” في 3 أبريل.